Il servizio Active Directory di Microsoft Azure č un centro unico dove convogliare utenti e gruppi della nostra organizzazione e facoltativamente sincronizzarli con un Active Directory on premises. Queste informazioni possono essere sfruttate per offrire login e Graph API per effettuare Single Sign On (SSO) e interrogazione di dati da qualsiasi app, in modo da utilizzare una sola credenziale per qualsiasi servizio.

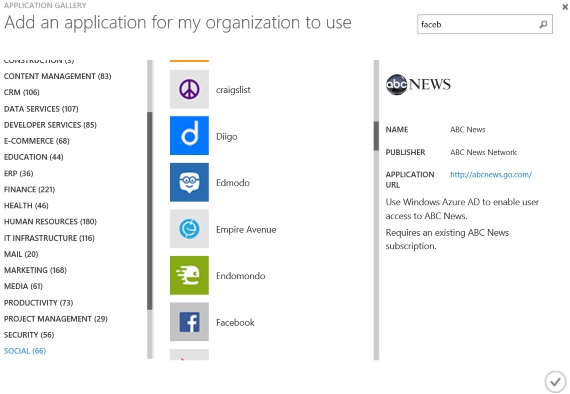

Oltre a permettere il SSO da nostre app, attraverso WS-Federation, Active Directory contiene una serie di app preconfezionate che ci permettono di fare SSO anche con applicazioni di terze parti, a cui possiamo accedere attraverso la sezione Applications e premendo Add an application from the gallery. Ce ne sono moltissime, piů di due mila, e di tutti i tipi: CRM, ERP, posta, e-commerce, collaboration e social.

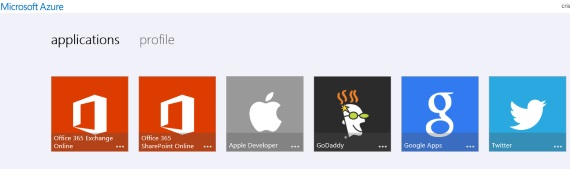

Ogni applicazione andrebbe approfondita in modo specifico, perché a seconda dell'applicazione cambia il modo in cui federarsi o interfacciarci. Questo ci permette di avere un punto univoco, visibile nella figura, dove effettuare login che risponde all'indirizzo: https://account.activedirectory.windowsazure.com/applications.

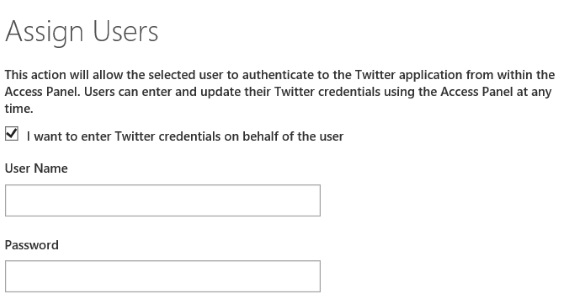

Qualora perň l'applicazione non supporti la federazione, cioč la possibilitŕ di riconoscere come validi i nostri login, la pagina internet mette a disposizione un'estensione per i vari browser che effettua il completamento automatico delle credenziali nei rispettivi siti. Per esempio, se aggiungiamo Twitter, troveremo che ci vengono chiesti a quali utenti permette di usare l'app ed eventualmente di inserire direttamente le credenziali.

Quando l'utente premerŕ su Twitter verrŕ automaticamente mandato sulla pagina di login e in automatico verranno riempite le caselle delle credenziali. Eventualmente, dal pannello delle applicazioni ha la possibilitŕ di inserirne delle altre. Questa tecnica quindi č molto comoda per avere un punto univoco, tipicamente per l'azienda, dove disporre delle app e dove centralizzare tutte le credenziali. Non dev'essere usata per tenere allo scuro degli utenti (dell'organizzazione) le credenziali, poiché in qualche modo arrivano in chiaro e con poco sforzo possono essere lette dall'utente che ne beneficia.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Usare i settings di serializzazione/deserializzazione di System.Text.Json di ASP.NET all'interno di un'applicazione non web

Testare l'invio dei messaggi con Event Hubs Data Explorer

Utilizzare Locust con Azure Load Testing

Eseguire i worklow di GitHub su runner potenziati

Garantire la provenienza e l'integrità degli artefatti prodotti su GitHub

Gestione file Javascript in Blazor con .NET 9

Il nuovo controllo Range di Blazor 9

Usare i servizi di Azure OpenAI e ChatGPT in ASP.NET Core con Semantic Kernel

Usare il colore CSS per migliorare lo stile della pagina

Utilizzare il metodo CountBy di LINQ per semplificare raggruppamenti e i conteggi

.NET Conference Italia 2024

Rendere i propri workflow e le GitHub Action utilizzate più sicure