Nello script #171 abbiamo visto come far accedere una Azure App ad un database SQL senza l'ausilio di credenziali. Grazie al System Assigned Identity possiamo trattare l'app come se fosse un'utenza alla quale dare uno specifico accesso al nostro database. Questo approccio č molto comodo ma ha dei limiti. In presenza di piů App Service o Virtual Machine, ad esse č necessario dare uno specifico permesso per accedere alle risorse Azure, tra le quali SQL Database.

In alternativa al System Assigned Identity possiamo quindi utilizzare lo User Assigned Identity. In questo caso, invece di avere un'identitŕ per ogni risorsa, l'identitŕ č da noi creata e poi assegnata ai servizi di computazione, in modo che questi si autentichino e accedano alle risorse, tutte allo stesso modo.

Per prima cosa č necessario quindi creare l'identitŕ, accedendo alla sezione apposita Managed Identity, disponibile sempre dal portale.

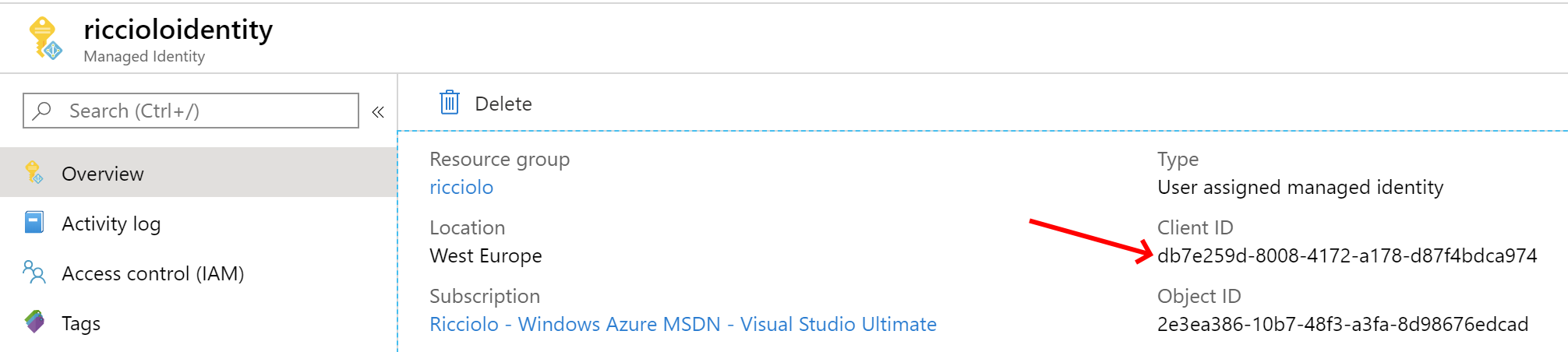

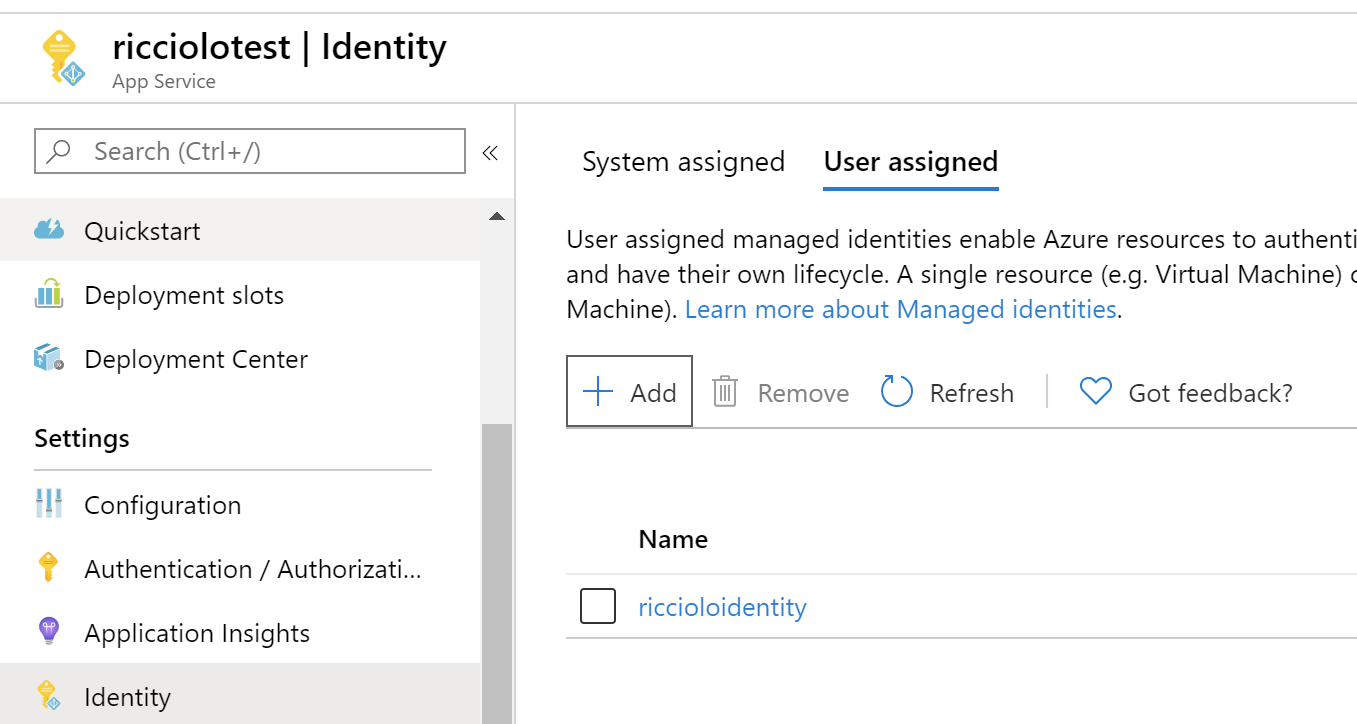

Gli assegniamo semplicemente un nome e ci annotiamo il Client ID, utile in un successivo momento. A questo punto ci rechiamo sul nostro App Service (la procedura č identica anche per una Virtual Machine) e sempre nella sezione Identity troviamo la voce User Assigned. Qui possiamo aggiungere uno o piů identitŕ da assegnare all'app.

La facoltŕ di assegnare piů identitŕ ci permette di impersonificare un'utenza all'interno del nostro applicativo a seconda delle necessitŕ. Per questo motivo, riprendendo il codice visto nello script 171, č necessario che alla classe AzureServiceTokenProvider passiamo una stringa di connessione nella quale specifichiamo il Client ID che ci siamo segnati in precedenza.

var azureServiceTokenProvider = new AzureServiceTokenProvider("RunAs=App;AppId=db7e259d-8008-4172-a178-d87f4bdca974");

string token = await azureServiceTokenProvider.GetAccessTokenAsync("https://database.windows.net/");Nello script precedente per semplicitŕ č inserito direttamente nel codice, ma l'ideale č recuperarlo dalle configurazioni. Se omesso, magari, consigliamo di non passare alcuna stringa di connessione per supportare lo sviluppo in locale tramite Visual Studio, visto nello script #170. Fatto questo dobbiamo assegnare i permessi di accesso SQL come giŕ fatto nello script #171, usando come nome l'identitŕ creata.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Routing statico e PreRendering in una Blazor Web App

Migrate and Modernize your .NET Applications on Azure

Recuperare l'ultima versione di una release di GitHub

Personalizzare l'errore del rate limiting middleware in ASP.NET Core

Miglioramenti nelle performance di Angular 16

Utilizzare un service principal per accedere a Azure Container Registry

Usare i servizi di Azure OpenAI e ChatGPT in ASP.NET Core con Semantic Kernel

Usare le navigation property in QuickGrid di Blazor

Utilizzare Azure Cosmos DB con i vettori

Gestione degli stili CSS con le regole @layer

Utilizzare il nuovo modello GPT-4o con Azure OpenAI

Migrare una service connection a workload identity federation in Azure DevOps