Azure Container Apps č una soluzione cloud innovativa offerta da Microsoft che ti consente di gestire e distribuire facilmente container Docker su Azure. Con questa piattaforma, puoi eseguire i tuoi container in un ambiente serverless altamente scalabile, eliminando la necessitŕ di gestire infrastrutture sottostanti complesse.

Quando si tratta di ospitare container con API HTTP, Azure Container Apps offre un'interessante flessibilitŕ. Questo ti consente di sfruttare al massimo i benefici del containerization, come la portabilitŕ e l'isolamento delle applicazioni, mentre Azure si occupa della gestione delle risorse sottostanti e dell'auto-scaling. Tuttavia, quando si integra Azure Container Apps con applicazioni SPA (Single Page Application), si pone il problema delle Cross-Origin Resource Sharing (CORS). Le applicazioni SPA, eseguite lato client, spesso richiedono di accedere a risorse o API in domini diversi da quello in cui sono ospitate. CORS č una politica di sicurezza del browser che impedisce questo tipo di accesso non autorizzato per motivi di sicurezza.

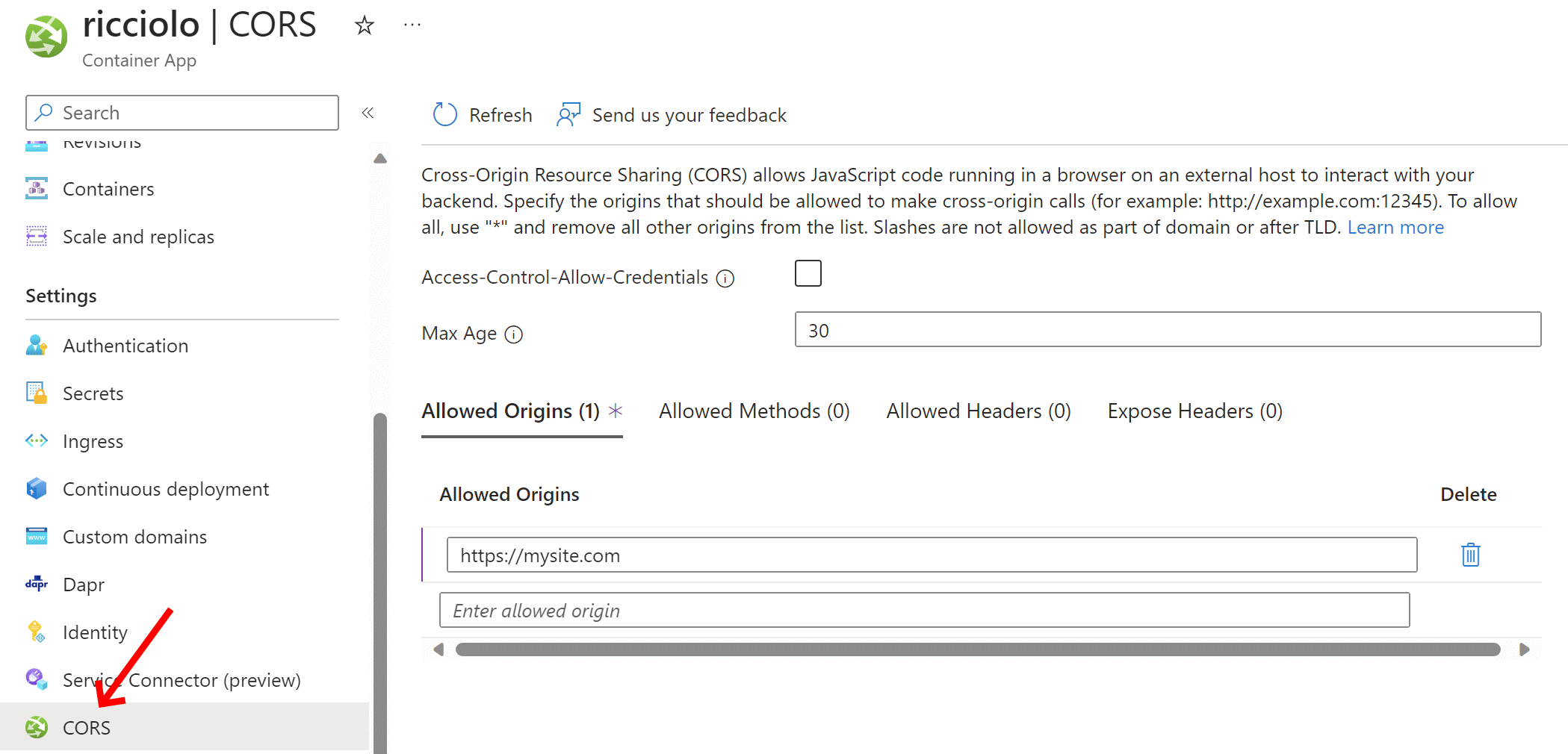

Sebbene possiamo intervenire a livello di un eventuale container gateway aggiuntivo o a livello di singolo container, risulta piů comodo poter intervenire direttamente a livello del gateway di Azure Container Apps e fornire policy CORS in maniera uniforme. Per farlo, č sufficiente recarsi nella sezione CORS e specificare tutte le impostazioni, come mostrato in figura.

Oltre agli origins possiamo specificare i metodi, gli header accettati e quelli esposti che, se non specificati equivale ad indicare *. Possiamo testare l'avvenuta configurazione utilizzando strumenti come cURL per effettuare una richiesta OPTIONS e con gli headers appropriati, come nell'esempio

curl -v -H "Origin: https://mysite.com" -H "Access-Control-Request-Method: *" -X OPTIONS https://targetSite.azurecontainerapps.io

Che risponderŕ con gli header indicanti le policy da noi impostate.

HTTP/2 200 access-control-allow-origin: https://mysite.com access-control-allow-methods: GET access-control-allow-headers: access-control-max-age: 30

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Configurare lo startup di applicazioni server e client con .NET Aspire

Garantire la provenienza e l'integrità degli artefatti prodotti su GitHub

Supportare il sorting di dati tabellari in Blazor con QuickGrid

Creare una custom property in GitHub

Il nuovo controllo Range di Blazor 9

Bloccare l'esecuzione di un pod in mancanza di un'artifact attestation di GitHub

Utilizzare Azure AI Studio per testare i modelli AI

Sfruttare gli embedding e la ricerca vettoriale con Azure SQL Database

Recuperare App Service cancellati su Azure

Supportare la sessione affinity di Azure App Service con Application Gateway

Gestire eccezioni nei plugin di Semantic Kernel in ASP.NET Core Web API

Disabilitare automaticamente un workflow di GitHub (parte 2)