Il servizio Active Directory di Microsoft Azure č un centro unico dove convogliare utenti e gruppi della nostra organizzazione e facoltativamente sincronizzarli con un Active Directory on premises. Queste informazioni possono essere sfruttate per offrire login e Graph API per effettuare Single Sign On (SSO) e interrogazione di dati da qualsiasi app, in modo da utilizzare una sola credenziale per qualsiasi servizio.

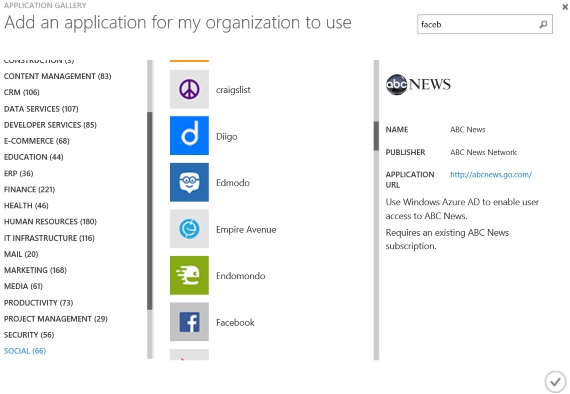

Oltre a permettere il SSO da nostre app, attraverso WS-Federation, Active Directory contiene una serie di app preconfezionate che ci permettono di fare SSO anche con applicazioni di terze parti, a cui possiamo accedere attraverso la sezione Applications e premendo Add an application from the gallery. Ce ne sono moltissime, piů di due mila, e di tutti i tipi: CRM, ERP, posta, e-commerce, collaboration e social.

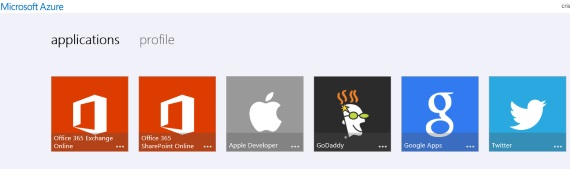

Ogni applicazione andrebbe approfondita in modo specifico, perché a seconda dell'applicazione cambia il modo in cui federarsi o interfacciarci. Questo ci permette di avere un punto univoco, visibile nella figura, dove effettuare login che risponde all'indirizzo: https://account.activedirectory.windowsazure.com/applications.

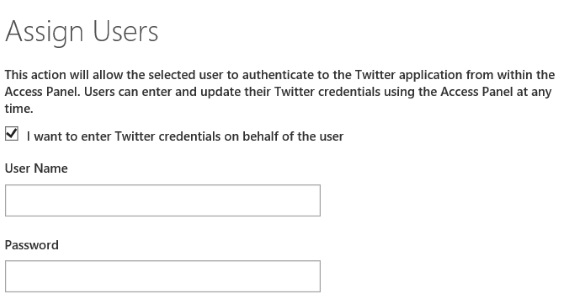

Qualora perň l'applicazione non supporti la federazione, cioč la possibilitŕ di riconoscere come validi i nostri login, la pagina internet mette a disposizione un'estensione per i vari browser che effettua il completamento automatico delle credenziali nei rispettivi siti. Per esempio, se aggiungiamo Twitter, troveremo che ci vengono chiesti a quali utenti permette di usare l'app ed eventualmente di inserire direttamente le credenziali.

Quando l'utente premerŕ su Twitter verrŕ automaticamente mandato sulla pagina di login e in automatico verranno riempite le caselle delle credenziali. Eventualmente, dal pannello delle applicazioni ha la possibilitŕ di inserirne delle altre. Questa tecnica quindi č molto comoda per avere un punto univoco, tipicamente per l'azienda, dove disporre delle app e dove centralizzare tutte le credenziali. Non dev'essere usata per tenere allo scuro degli utenti (dell'organizzazione) le credenziali, poiché in qualche modo arrivano in chiaro e con poco sforzo possono essere lette dall'utente che ne beneficia.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Utilizzare WhenEach per processare i risultati di una lista di task

Documentare i servizi REST con Swagger e OpenAPI con .NET 9

Bloccare l'esecuzione di un pod in mancanza di un'artifact attestation di GitHub

Migliorare la scalabilità delle Azure Function con il Flex Consumption

Utilizzare i variable font nel CSS

Configurare e gestire sidecar container in Azure App Service

Generare velocemente pagine CRUD in Blazor con QuickGrid

Utilizzare la funzione EF.Parameter per forzare la parametrizzazione di una costante con Entity Framework

Gestione CSS in Blazor con .NET 9

Ottimizzare le pull con Artifact Cache di Azure Container Registry

Supportare la sessione affinity di Azure App Service con Application Gateway

Testare l'invio dei messaggi con Event Hubs Data Explorer